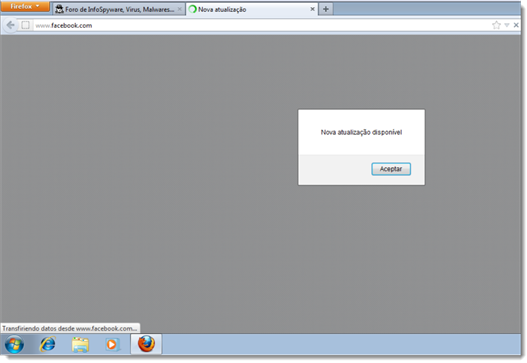

Desde los pasados meses de abril y mayo, hemos estado recibiendo en nuestro Foro de InfoSpyware varias incidencias de usuarios infectados por un nuevo malware que se manifiesta al momento de querer ingresar a sitios populares como Facebook, YouTube, Google y/o Twitter, impidiendo el acceso a estos y en su lugar mostrando una advertencia con el mensajes en portugués: «Nova atualização disponível» el cual sugiere a la victima descargar y ejecutar un archivo llamado: ChromeSetup.exe.

Desde los pasados meses de abril y mayo, hemos estado recibiendo en nuestro Foro de InfoSpyware varias incidencias de usuarios infectados por un nuevo malware que se manifiesta al momento de querer ingresar a sitios populares como Facebook, YouTube, Google y/o Twitter, impidiendo el acceso a estos y en su lugar mostrando una advertencia con el mensajes en portugués: «Nova atualização disponível» el cual sugiere a la victima descargar y ejecutar un archivo llamado: ChromeSetup.exe.

Tal como comentábamos a través de nuestra cuenta de Twitter oficial de InfoSpyware el día 8 de Mayo, nos encontramos aun analizando este nuevo espécimen el cual cuenta con varias particularidades interesantes para contarles a lo largo de este artículo, como ser: que afecta tanto a Windows, Linux y Mac OSX, secuestra la conexión a internet modificando las DNSs y ningún Antivirus hasta la fecha detecta ni desinfecta, entre otras cosas…

![]() ¿Qué es?

¿Qué es?

El mensaje «Nova atualização disponível» en Facebook, Google, YouTube y Twitter, se trata de un “Troyano Bancario” brasilero, el cual si bien esta desarrollado específicamente para infectar y recolectar datos bancarios de entidades del Brasil únicamente, al parecer este, que aun se ve en vías de desarrollo, esta saltando algunas fronteras por error, infectando a usuarios del Perú y Argentina (por ahora)

![]()

¿Cómo infecta?

Está compuesto principalmente de dos fases de distribución e infección:

Fase 1: Utilizando la “ingeniería social” en las redes sociales, se presenta como un supuesto video que despierta la curiosidad de los usuarios. Al intentar ver dicho video, este es capaz de secuestrar la conexión a internet de la victima modificando los valores de las DNSs en cualquier sistema operativo (Windows, Linux, Mac OSX) por la de los atacantes que hasta el momento son: 108.170.13.38; 66.7.216.122; 63.143.43.154.

Para tomar el control de la conexión a internet y asegurarse de que esta siga funcionando normalmente a la victima, también incluyen los DNSs originales de Google 8.8.8.8, mostrándose por ej así: “Servidores DNS. . . . . . : 108.170.13.38 8.8.8.8”

Lo interesante de la fase uno, es que al no dejar archivo, ni plugin, ni llave del registro modificada, borrada o añadida, los Antivirus no son capaces de detectar nada y mucho menos eliminarlo.

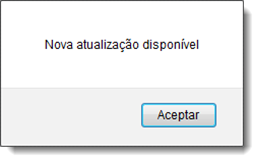

.![]()

Fase 2: En esta fase, los equipos previamente con sus DNSs secuestradas al intentar acceder a los sitios previstos por los ciberdelincuentes como ser Facebook, YouTube, Google y Twitter, se les impedirá el acceso y verán el mensaje de: «Nova atualização disponível» que al pulsar en ‘Aceptar’ se descarga un archivo que simula ser un instalador del navegador Google Chrome.

Si bien esta fase ya correspondería mas a lo normal de un malware, ‘ingresamos a un sitio infectado, se nos descarga un archivo, el cual si ejecutamos estaremos infectando nuestro equipo’, lo particular en esta es que para la victima, las webs que le están pudiendo que ejecute ese archivo ChromeSetup.exe, son de las mas populares de la red.

Unas semanas después de que comenzáramos a recibir los primeros casos en nuestro Foro, la compañía de seguridad TrendMicro publicaba en su blog una nota sobre la investigación de este archivo, la cual también compartimos en español: Falso Chrome listo para robar datos bancarios, pero que todavía aun no saben como hacían los piratas para ofrecer ese archivo de estos sitios webs tan populares… lo que nosotros explicamos en la: Fase 1 :)

![]()

¿Cómo eliminar el virus Nova atualização disponível?

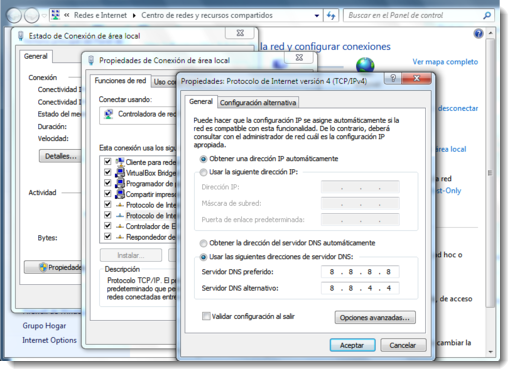

Para eliminarlo, debemos restablecer nuestras DNSs originales provistas por nuestro ISP (Proveedor de Internet) o utilizar alternativas como OpenDNS y/o Google DNS.

![]() Ir al “Centro de redes y recursos compartidos” (Inicio ►Panel de control ►Redes e Internet ► Centro de redes y recursos compartidos.

Ir al “Centro de redes y recursos compartidos” (Inicio ►Panel de control ►Redes e Internet ► Centro de redes y recursos compartidos.

![]() Hacer clic sobre su conexión, generalmente es “Conexión de área local” e ir a las ‘Propiedades’

Hacer clic sobre su conexión, generalmente es “Conexión de área local” e ir a las ‘Propiedades’

![]() Situarse sobre ‘Protocolo de Internet versión 4 (TCP/IPv4)’ e ingresar a sus ‘Propiedades’

Situarse sobre ‘Protocolo de Internet versión 4 (TCP/IPv4)’ e ingresar a sus ‘Propiedades’

![]() Seleccionar la opción ‘Usar las siguientes direcciones de servidor DNS’ e ingresar o bien los valores DNSs provistos por nuestro ISP, o las alternativas (OpenDNS y/o Google DNS: 8. 8. 8. 8. y 8. 8. 4. 4.)

Seleccionar la opción ‘Usar las siguientes direcciones de servidor DNS’ e ingresar o bien los valores DNSs provistos por nuestro ISP, o las alternativas (OpenDNS y/o Google DNS: 8. 8. 8. 8. y 8. 8. 4. 4.)

![]() Aceptar y reiniciar el equipo.

Aceptar y reiniciar el equipo.

![]() Realice los pasos de nuestra: Guía de detección y eliminación de Malwares, para descartar otras infecciones.

Realice los pasos de nuestra: Guía de detección y eliminación de Malwares, para descartar otras infecciones.

.

*NOTA* Una vez reiniciado el equipo y para terminar la comprobación, es bueno ingresar a la configuración de su Router, generalmente poniendo en cualquier navegador: 192.168.1.1 ► e ingresando el nombre de usuario y contraseña el cual si nunca cambiamos va a ser: Login: Admin – User: Admin y ahí comprobar en ‘DHCP Settings’ que tengamos los valores correctos de DNSs, y ante la duda, visite nuestro Foro de Ayuda.

.

.

.

Surf Safely

.