Uno de los mitos más importantes en lo que refiere a seguridad en Internet, es la posibilidad de “hackear Hotmail”, el servicio de correo electrónico que es, al menos históricamente, el más popular. Sobre este aspecto, se han publicado gran cantidad de “falsos servicios”, que a través de esta clásica técnica de Ingeniería Social, tientan a los usuarios ante la posibilidad de poder acceder al correo de otra persona. Sin embargo, esto no es posible, al menos tal cual se lo describe en este tipo de engaños, que son, nada más y nada menos, que una estafa. Veamos a través de la cronología del ataque, cuán sencillo es para el delincuente engañar a la víctima y obtener su dinero.

Uno de los mitos más importantes en lo que refiere a seguridad en Internet, es la posibilidad de “hackear Hotmail”, el servicio de correo electrónico que es, al menos históricamente, el más popular. Sobre este aspecto, se han publicado gran cantidad de “falsos servicios”, que a través de esta clásica técnica de Ingeniería Social, tientan a los usuarios ante la posibilidad de poder acceder al correo de otra persona. Sin embargo, esto no es posible, al menos tal cual se lo describe en este tipo de engaños, que son, nada más y nada menos, que una estafa. Veamos a través de la cronología del ataque, cuán sencillo es para el delincuente engañar a la víctima y obtener su dinero.

5 de junio

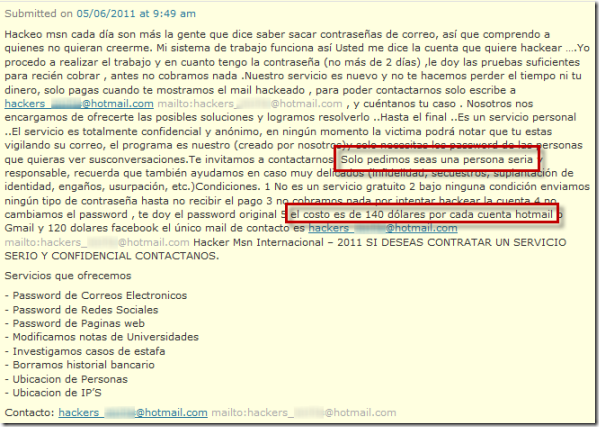

Todo esto comenzó a partir de un comentario (obviamente no aprobado) en nuestro blog, que decía lo siguiente:

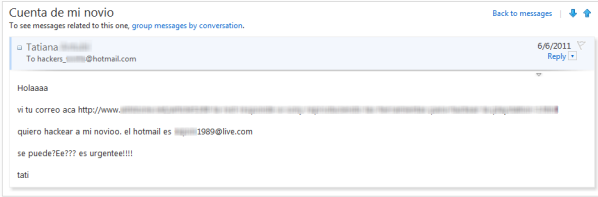

6 de junio

Como pueden ver, se ofrecía un supuesto servicio de “hackear hotmail“, y se dejaba un correo electrónico de contacto. Por lo tanto, procedimos a contactar a esta persona a través de una falsa identidad, enviando un correo de una supuesta joven que desea conocer la contraseña de su novio:

7 de junio

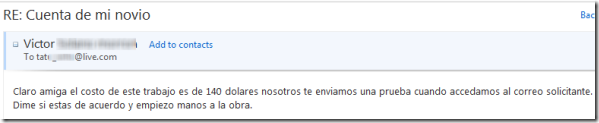

No tardo en llegar la respuesta, y en menos de 24 horas, esta persona nos indicaba que era posible, que solo necesitaba saber el correo electrónico. Nótese como el atacante hace hincapié en que para hacer el cobro del servicio, se envía una “prueba” del acceso no autorizado a la cuenta.

8 de junio

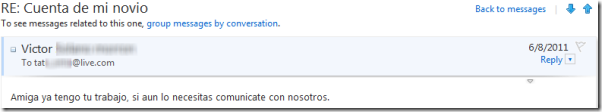

Al otro día, el estafador se comunicaba con nosotros indicando que ya había logrado obtener la contraseña de la cuenta del “novio”:

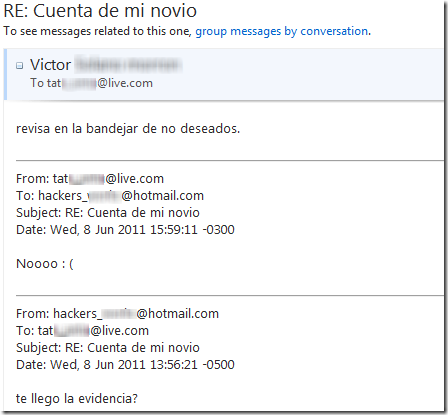

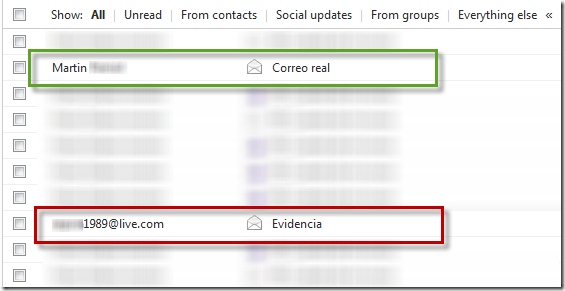

Sin embargo, el correo no se observaba en la bandeja de entrada; aunque el propio delincuente nos ayudaría a encontrarlo:

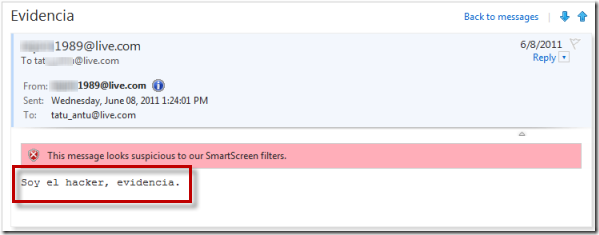

Finalmente el correo fue encontrado donde indicaba el atacante: en la bandeja de correos no deseados. Aquí, el supuesto correo de evidencia de la cuenta “hackeada“:

¿Ha logrado el hacer acceder a la cuenta del “novio”? No, se trata sencillamente de un correo que simula provenir la dirección indicada (*[email protected]), como mostraremos más adelante.

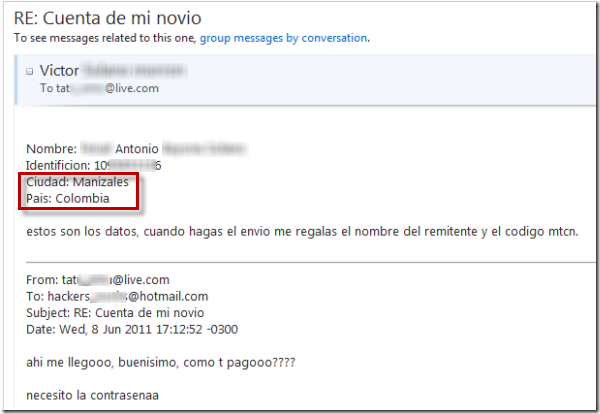

Finalmente, el “hacker” nos informó los datos para hacer el pago del dinero, de forma tal de obtener la contraseña:

Nótese que el atacante reside en Colombia. Obviamente, que no hemos hecho el pago al delincuente pero… ¿cuántas personas lo harían? De esta forma, este sencillo ataque realiza una estafa a usuarios desprevenidos en toda la región.

.

Conclusión: 5 formas de notar la estafa

En resumen, pudimos ver que se trata de una estafa sencilla y eficiente, y el atacante obtiene140 dólares por cada víctima. Ahora, ¿podría la víctima notar que está siendo estafado? Desde luego que sí, y aquí listamos para ustedes cinco formas de notar la estafa de hackear Hotmail:

1.- No es posible hackear Hotmail, y esto es lo más importante: que el usuario evite contratar estos servicios que se ofrecen por comentarios en la web, y que ofrecen soluciones mágicas a problemas demasiado frecuentes.

2.- El correo llega a los correos electrónicos no deseados. Por si el usuario no lo notó, el nombre de la carpeta dice “no deseados”, y es que, más allá de algún error, se trata de un filtro para identificar mensajes que podrían tener algo extraño, por lo que es recomendable considerarlos seriamente antes de leerlos.

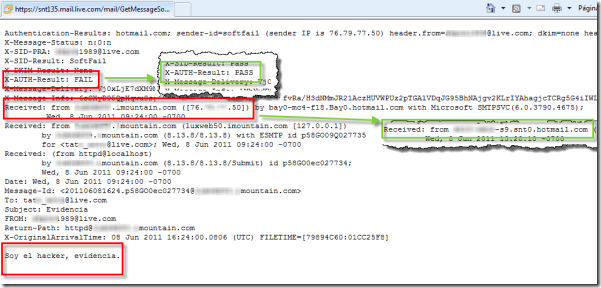

3.– Como también se puede ver en la imagen más arriba, el correo tiene un alerta de que se trata de un mensaje sospechoso. ¿No es esto suficiente? Pero sigamos…

4.- El correo no se ve igual que uno legítimamente enviado desde la cuenta que se desea “hackear“:

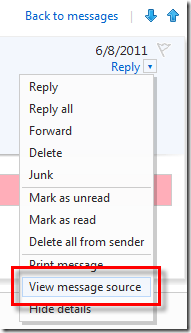

5.- Los datos del correo no son iguales que en uno legítimo. Para descubrir esto, el usuario puede observar en el código fuente del correo electrónico:

.

A continuación, observar el código fuente del correo de la estafa, y en color verde cómo debería observarse en la realidad el código fuente del correo. Hay dos aspectos que se resaltan: el correo ilegítimo no ha pasado la autorización a nivel de servicio de correo, y no ha sido enviado desde el dominio del servicio de correo (hotmail.com), sino desde uno ilegítimo.

.

.

En resumen, si se encuentran ante este tipo de ofertas, mejor desecharlas. Aunque es cierto que, eventualmente, alguna vulnerabilidad en el servicio o alguna técnica de Ingeniería Social podrían lograr dar con la contraseña del usuario, no es el caso de este tipo de ofertas extremadamente sencillas, que son solo estafas, y que atentarán contra el dinero del usuario.

.

.

Autor: Sebastián Bortnik

Awareness & Research

ESET Latinoamérica.

.

.

.

.